Пользователи Apple опасаются, что это вредоносное ПО использует MS Word для заражения macOS

Макро-атаки вытекающие из вредоносных документов Microsoft Word существовали какое-то время, так как это все еще считается один из самых эффективных способов взлома компьютера с Windows. Теперь, похоже, эта форма атаки распространяется и на Mac.

Исследователям безопасности удалось идентифицировать такую атаку на устройстве Mac с помощью файла Word под названием «Союзники и соперники США переваривают победу Трампа - Фонд Карнеги за Международный Мир». Внутри файла скрыт встроенный макрос, который может быть запущен, если пользователь открывает документ в приложении Word, настроенном для разрешения макросов..

Если пользователь решает открыть файл, несмотря на предупреждение, которое вспыхивает при его открытии, встроенный макрос продолжит проверять, работает ли брандмауэр безопасности LittleSnitch. Если это не так, макрос загружает зашифрованные данные с securitychecking.org. После завершения загрузки макрос затем расшифровывает полезную нагрузку используя жестко запрограммированный ключ с последующим выполнением полезной нагрузки.

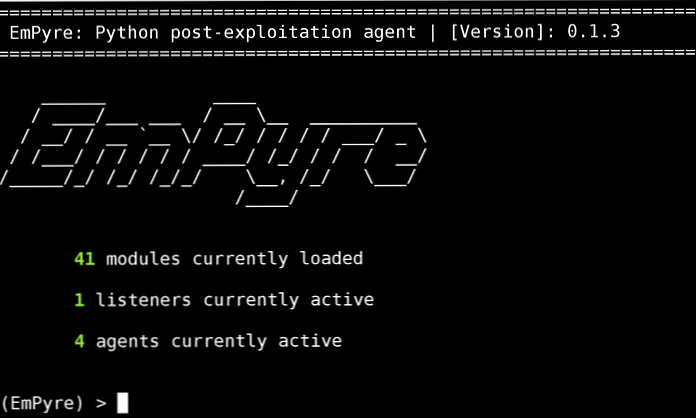

По словам исследователей безопасности, код на основе Python, найденный в макросе, является почти прямая копия известного фреймворка с открытым исходным кодом для Mac под названием EmPyre. Хотя исследователи не могут получить полезную нагрузку, которую обслуживал securitychecking.org, компоненты EmPyre означают, что макрос может потенциально может использоваться для мониторинга веб-камер, украсть пароли и ключи шифрования, хранящиеся в цепочке для ключей, и получить доступ к истории просмотров.

Этот вредоносный файл Word отмечает первый раз, когда кто-то пытался скомпрометировать Mac с помощью макроса. В то время как вредоносное ПО не особенно продвигается, нельзя отрицать, что макросы все еще очень эффективны, когда речь идет о компрометации машины. Пользователи Mac, вероятно, должны быть особенно бдительными, когда дело доходит до файлов Word.

Источник: Арс Техника