Что такое Cryptojacking и как вы можете защитить себя?

Cryptojacking - это новый горячий способ для преступников зарабатывать деньги, используя ваше оборудование. Веб-сайт, который вы открыли в своем браузере, может максимально использовать ваш ЦП для майнинга криптовалюты, и криптовалютное вредоносное ПО становится все более распространенным.

Что такое криптография?

Cryptojacking - это атака, при которой злоумышленник запускает программное обеспечение для майнинга криптовалюты на вашем оборудовании без вашего разрешения. Злоумышленник хранит криптовалюту и продает ее с целью получения прибыли, и вы застряли с высокой загрузкой процессора и огромным счетом за электроэнергию.

Хотя Биткойн является наиболее широко известной криптовалютой, криптовалютные атаки обычно включают в себя майнинг других криптовалют. Монеро особенно распространено, так как оно разработано так, чтобы люди могли добывать его на средних ПК. Monero также имеет функции анонимности, что означает, что трудно отследить, куда злоумышленник в конечном итоге отправляет Monero, который они добывают, на оборудование своих жертв. Monero - это «альткойн», что означает не биткойн-криптовалюту.

Майнинг криптовалюты включает в себя выполнение сложных математических уравнений, которые используют много ресурсов процессора. При типичной атаке крипто-взлома программное обеспечение для майнинга увеличивает нагрузку на процессор вашего ПК. Ваш компьютер будет работать медленнее, потреблять больше энергии и выделять больше тепла. Вы можете услышать, как его фанаты раскручиваются, чтобы успокоиться. Если это ноутбук, его батарея быстрее разряжается. Даже если это настольный компьютер, он потребляет больше электричества и увеличивает ваш счет за электричество..

Стоимость электроэнергии затрудняет добычу полезных ископаемых на вашем собственном ПК. Но в случае крипто-взлома злоумышленнику не нужно оплачивать счет за электричество. Они получают прибыль, а вы оплачиваете счет.

Какие устройства могут быть зашифрованы?

Любое устройство, на котором запущено программное обеспечение, может быть использовано для майнинга криптовалюты. Злоумышленник просто должен заставить его запустить программное обеспечение для майнинга.

Криптоджек-атаки «Drive-by» могут выполняться на любом устройстве с браузером - ПК с Windows, Mac, системой Linux, Chromebook, телефоном Android, iPhone или iPad. Пока у вас есть веб-страница со встроенным скриптом майнинга, открытым в вашем браузере, злоумышленник может использовать ваш процессор для майнинга на валюту. Они потеряют этот доступ, как только вы закроете вкладку браузера или уйдете со страницы.

Существует также криптографическая вредоносная программа, которая работает так же, как и любая другая вредоносная программа. Если злоумышленник может воспользоваться дырой в безопасности или обманом заставить вас установить свое вредоносное ПО, он может запустить сценарий майнинга в качестве фонового процесса на вашем компьютере, будь то система Windows PC, Mac или Linux. Злоумышленники пытались проникнуть в криптовалюты в мобильные приложения, особенно в приложения для Android.

Теоретически, злоумышленник может даже атаковать устройство «умный дом» с дырами в безопасности и установить программное обеспечение для майнинга криптовалюты, заставляя устройство тратить свои ограниченные вычислительные мощности на майнинг криптовалюты..

Криптоджек в браузере

Криптоджек-атаки типа «Drive-by» становятся все более распространенными в сети. Веб-страницы могут содержать код JavaScript, который запускается в вашем браузере, и, пока эта веб-страница открыта, этот код JavaScript может добывать валюту в вашем браузере, максимально увеличивая ваш ЦП. Когда вы закрываете вкладку браузера или уходите с веб-страницы, майнинг останавливается.

CoinHive был первым сценарием майнинга, который привлек общественное внимание, особенно когда он был интегрирован в The Pirate Bay. Тем не менее, существует больше сценариев майнинга, чем CoinHive, и они были интегрированы во все больше и больше веб-сайтов.

В некоторых случаях злоумышленники фактически подвергают риску законный веб-сайт, а затем добавляют к нему код для анализа криптовалюты. Злоумышленники зарабатывают деньги на майнинге, когда люди посещают этот взломанный сайт. В других случаях владельцы веб-сайтов самостоятельно добавляют сценарии майнинга криптовалюты и получают прибыль..

Это работает на любом устройстве с веб-браузером. Обычно он используется для атаки на настольные веб-сайты, поскольку ПК с Windows, Mac и Linux имеют больше аппаратных ресурсов, чем телефоны. Но даже если вы просматриваете веб-страницу в Safari на iPhone или Chrome на телефоне Android, веб-страница может содержать скрипт майнинга, который выполняется, пока вы находитесь на странице. Это было бы медленнее, но веб-сайты могли бы сделать это.

Как защитить себя от криптовалюты в браузере

Мы рекомендуем запустить программное обеспечение безопасности, которое автоматически блокирует майнеры криптовалюты в вашем браузере. Например, Malwarebytes автоматически блокирует CoinHive и другие сценарии майнинга криптовалюты, предотвращая их запуск в вашем браузере. Встроенный антивирус Windows Defender в Windows 10 не блокирует работу всех браузеров. Проконсультируйтесь с вашей компанией по разработке программного обеспечения для обеспечения безопасности, чтобы узнать, не блокируют ли они сценарии майнинга..

Хотя программное обеспечение безопасности должно защищать вас, вы также можете установить расширение для браузера, которое предоставляет «черный список» сценариев майнинга..

На устройствах iPhone, iPad или Android веб-страницы, использующие майнеры криптовалюты, должны прекратить майнинг, как только вы выйдете из приложения браузера или поменяете вкладки. Операционная система не позволит им использовать много процессора в фоновом режиме.

На ПК с Windows, Mac, Linux или Chromebook, просто открыв вкладки в фоновом режиме, веб-сайт может использовать столько процессоров, сколько ему нужно. Однако, если у вас есть программное обеспечение, которое блокирует эти сценарии майнинга, вам не нужно беспокоиться.

Криптозакрытие вредоносных программ

Криптозакрытие вредоносных программ также становится все более распространенным явлением. Ransomware зарабатывает деньги, каким-то образом попадая на ваш компьютер, удерживая ваши файлы с целью получения выкупа, а затем требуя от вас платить криптовалютой, чтобы разблокировать их. Криптоджекинг-вредоносные программы пропускают драму и прячутся в фоновом режиме, тихо добывая криптовалюту на вашем устройстве, а затем отправляя ее злоумышленнику. Если вы не замечаете, что ваш компьютер работает медленно или процесс использует 100% ЦП, вы даже не заметите вредоносную программу.

Как и другие типы вредоносных программ, злоумышленник должен использовать уязвимость или обманным путем заставить вас установить свое программное обеспечение для атаки на ваш компьютер. Cryptojacking - это просто новый способ заработать деньги после того, как они уже заразили ваш компьютер.

Люди все чаще пытаются втянуть майнеров криптовалюты в законно выглядящее программное обеспечение. Google пришлось удалить приложения Android с майнерами криптовалюты, скрытыми в них, из Google Play Store, а Apple удалила приложения Mac с майнерами криптовалюты из Mac App Store.

Этот тип вредоносного ПО может заразить практически любое устройство - ПК с Windows, Mac, систему Linux, телефон Android, iPhone (если он может попасть в App Store и спрятаться от Apple) и даже уязвимые устройства SmartHome..

Как избежать криптовалюты

Криптозакрытие вредоносных программ, как и любое другое вредоносное ПО. Чтобы защитить ваши устройства от атак, обязательно установите последние обновления безопасности. Чтобы случайно не установить такую вредоносную программу, обязательно устанавливайте программное обеспечение только из надежных источников..

На ПК с Windows мы рекомендуем запускать программное обеспечение для защиты от вредоносных программ, которое, например, блокирует программы-криптовалюты, например Malwarebytes. Malwarebytes также доступен для Mac и будет блокировать майнеры параллелизма для Mac. Мы рекомендуем Malwarebytes для Mac, особенно если вы устанавливаете программное обеспечение за пределами Mac App Store. Выполните сканирование с помощью вашего любимого программного обеспечения для защиты от вредоносных программ, если вы уверены, что вы заражены. И хорошая новость в том, что вы можете запускать Malwarebytes прямо рядом со своим обычным антивирусным приложением..

На устройстве Android мы рекомендуем получать программное обеспечение только из магазина Google Play. Если вы загружаете приложения из-за пределов Play Store, вы рискуете получить вредоносное программное обеспечение. Несмотря на то, что несколько приложений прошли через защиту Google и забросили криптовалют в Google Play Store, Google может удалить такие вредоносные приложения с вашего устройства после их обнаружения, если это необходимо. Если вы устанавливаете приложения из-за пределов Play Store, Google не сможет вас спасти.

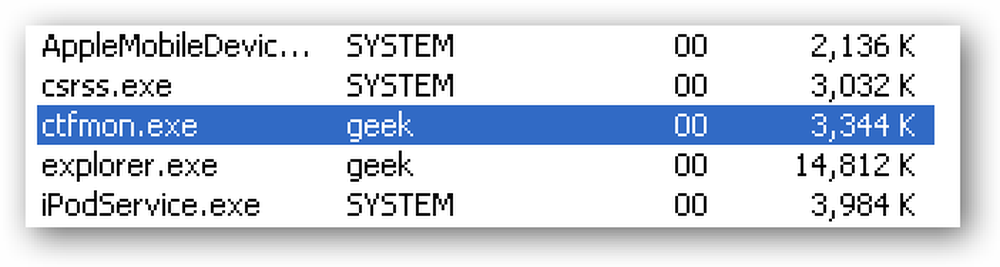

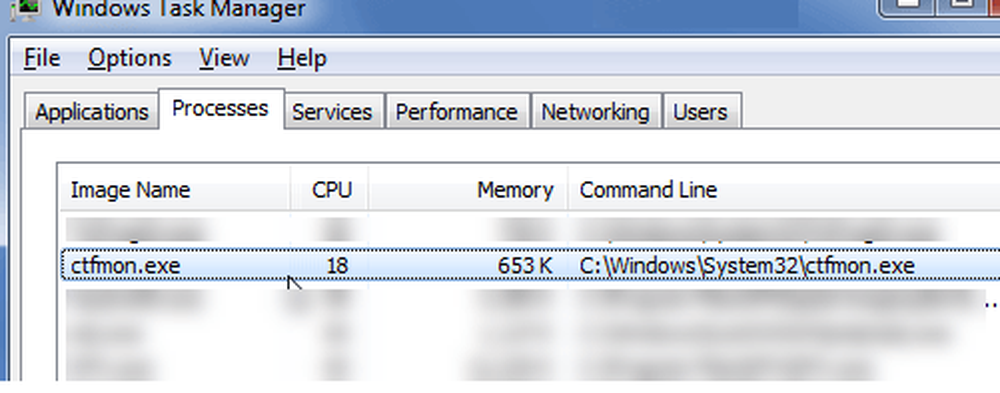

Вы также можете следить за своим диспетчером задач (в Windows) или монитором активности (на Mac), если вы думаете, что ваш ПК или Mac работает особенно медленно или горячо. Найдите все незнакомые процессы, которые используют большое количество ресурсов процессора, и выполните поиск в Интернете, чтобы убедиться, что они законны. Конечно, иногда фоновые процессы операционной системы потребляют много ресурсов процессора, особенно в Windows.

Хотя многие майнеры криптовалюты являются жадными и используют всю мощность процессора, какую только могут, некоторые сценарии майнинга криптовалюты используют «регулирование». Они могут использовать, например, только 50% мощности вашего компьютера вместо 100%. Это улучшит работу вашего ПК, а также позволит программному обеспечению для майнинга лучше маскироваться..

Даже если вы не видите 100% загрузки ЦП, у вас все равно может быть криптовалюта, работающая на веб-странице или на вашем устройстве..

Изображение предоставлено: Visual Generation / Shutterstock.com.