Ваша сеть Wi-Fi уязвима Как защитить от KRACK

Сегодня исследователи безопасности опубликовали документ, в котором подробно описана серьезная уязвимость в WPA2, протоколе, который обеспечивает безопасность большинства современных сетей Wi-Fi, в том числе и у вас дома. Вот как можно защитить себя от злоумышленников.

Что такое КРАК, и стоит ли мне волноваться?

KRACK является сокращением для атаки переустановки ключа. Когда вы подключаете новое устройство к сети Wi-Fi и вводите пароль, происходит четырехстороннее рукопожатие, обеспечивающее использование правильного пароля. Однако, манипулируя частью этого рукопожатия, злоумышленник может увидеть и расшифровать большую часть того, что происходит в сети Wi-Fi, даже если его владелец не знает пароля. (Если вы настроены технически и с точки зрения безопасности, вы можете прочитать полную статью для более подробной информации.)

Как только кто-то получит доступ к вашей сети таким образом, он сможет увидеть большую часть передаваемых вами данных или даже внедрить свое собственное программное обеспечение для вымогательства данных и другое вредоносное ПО в посещаемые вами веб-сайты (по крайней мере, те, которые используют HTTP-сайты с использованием HTTPS). должно быть безопаснее от инъекций).

На момент написания этой статьи почти все устройства были уязвимы для KRACK, по крайней мере, в той или иной форме. Устройства Linux и Android наиболее уязвимы из-за того, что они используют определенный клиент Wi-Fi - тривиально видеть большие объемы данных, передаваемых этими устройствами. Обратите внимание, что KRACK не сообщает злоумышленнику ваш пароль Wi-Fi, поэтому его изменение не защитит вас. Тем не менее, WPA2 необратимо не сломан - проблему можно исправить с помощью обновлений программного обеспечения, о которых мы поговорим чуть позже.

Должны ли вы беспокоиться? Да хотя бы немного. Если вы находитесь в доме на одну семью, ваши шансы стать мишенью меньше, чем, например, если вы находитесь в оживленном многоквартирном доме, но, пока вы уязвимы, вы должны быть бдительными. Вероятно, будет хорошей идеей прекратить использование общедоступного Wi-Fi, даже защищенного паролем, пока не будут выпущены исправления..

К счастью, есть несколько вещей, которые вы можете сделать, чтобы защитить себя.

Как защитить себя от атак KRACK

Это серьезная проблема безопасности, которая, вероятно, будет распространена в течение достаточно долгого времени. Однако вот что вы должны сделать прямо сейчас.

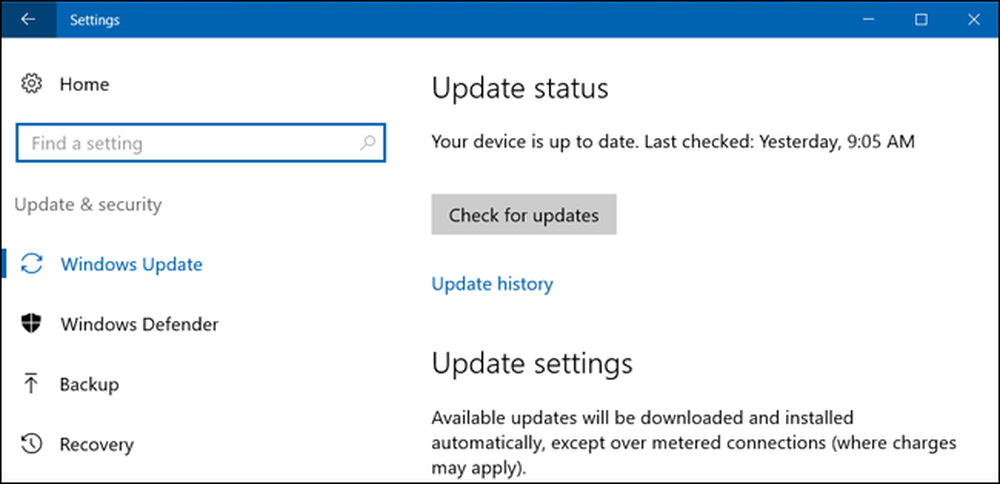

Держите все свои устройства в актуальном состоянии (серьезно)

Вы знаете, как ваш компьютер и телефон постоянно раздражают вас обновлениями программного обеспечения, и вы просто нажимаете «Установить позже»? Перестань! Серьезно, эти обновления исправляют подобные уязвимости, которые защищают вас от всякого рода неприятных вещей..

К счастью, до тех пор, пока исправлено одно устройство в паре - либо маршрутизатор, либо подключенный к нему компьютер / телефон / планшет - данные, передаваемые между ними, должны быть безопасными..

Это означает, что если вы обновляете прошивку вашего маршрутизатора, ваша сеть должна быть защищена. Но вы все равно захотите обновить свой ноутбук, телефон, планшет и любое другое устройство, которое вы принесли в другие сети Wi-Fi, если они не исправлены. К счастью, ваш компьютер, телефон и планшет будут уведомлять вас об обновлениях; вот что мы знаем исправлено прямо сейчас:

- ПК работают Windows 10, 8, 8.1 и 7 исправлены по состоянию на 10 октября 2017 г., если все обновления установлены.

- Macs исправлены по состоянию на 31 октября 2017 г., если они установили macOS High Sierra 10.13.1.

- iPhone и iPad исправлены по состоянию на 31 октября 2017 г., при условии, что на них установлена iOS 11.1

- Android устройства должны быть исправлены начиная с исправления безопасности от 6 ноября 2017 года, которое будет распространено на устройства Nexus и Pixel. Другие Android-устройства будут получать обновления по мере их выпуска.

- ChromeOS устройства должны быть исправлены с 28 октября 2017 года, при условии, что они установили Chrome OS 62.

- Большинство ПК работает Linux должны быть исправлены, если они следят за обновлениями. Ubuntu 14.04 и более поздние версии, Arch, Debian и Gentoo выпустили все исправления.

Это полезно знать, но вам также следует периодически проверять веб-сайт производителя маршрутизатора на наличие обновлений микропрограммного обеспечения маршрутизатора - если у вас более старый маршрутизатор, он может не обновляться, но, надеюсь, многие более новые должны это делать. (Если у вас нет обновления, возможно, самое время обновить этот маршрутизатор - просто убедитесь, что ваш новый исправлен для KRACK перед покупкой.)

А пока, если ваш роутер не исправлено, очень важно, чтобы каждое устройство в вашей домашней сети делает. К сожалению, некоторые могут никогда не получить их. Например, устройства Android не всегда получают своевременные обновления, а некоторые могут никогда не получить их для KRACK. Устройства SmartHome также могут быть проблематичными, так как они могут по-прежнему получать вредоносные программы, которые делают их частью ботнета. Следите за обновлениями прошивки любых других подключенных к Wi-Fi устройств, которые вы используете, и отправьте электронное письмо производителям этих устройств, чтобы узнать, выпустили ли они или планируют выпустить исправление. Надеюсь, поскольку эта уязвимость уже набирает обороты, производители устройств будут заинтересованы в выпуске исправлений..

Вот список запущенных устройств, которые были исправлены или скоро получат исправления.

Используйте HTTPS на сайтах, которые его поддерживают (вы, вероятно, уже делаете)

Пока вы ждете, пока ваши устройства получат исправления, позаботьтесь о ваших личных данных. Если вы делаете что-то деликатное по электронной почте, банковскому делу, на любом сайте, требующем пароля, убедитесь, что вы делаете это по HTTPS. HTTPS не совершенен, и некоторые сайты не реализовали его должным образом (например, Match.com, как показали исследователи), но он все равно должен защищать вас во многих ситуациях.

К счастью, в наши дни все больше и больше сайтов используют HTTPS по умолчанию, поэтому вам не нужно много делать - просто убедитесь, что вы видите этот маленький значок замка при подключении к любому сайту, для которого требуется пароль или данные кредитной карты. И убедитесь, что значок блокировки остается там, как вы используете сайт, так как злоумышленник может попытаться снять защиту HTTPS в любое время.

Измените настройки по умолчанию на вашем маршрутизаторе и других устройствах

Даже если ваш маршрутизатор исправлен, это не означает, что он защищен от других атак. Кто-то может скомпрометировать одно из ваших устройств с помощью атаки KRACK, а затем установить вредоносное ПО, которое атакует вашу сеть другими способами, например, войти в свой маршрутизатор, используя пароль, который он поставил. Убедитесь, что вы не используете пароль по умолчанию на любом устройстве в вашем доме, убедитесь, что ваш маршрутизатор использует WPA2 с шифрованием AES, и отключите небезопасные функции маршрутизатора, такие как WPS и UPnP. Это все основные вещи, которые все должны делать, но сейчас самое время перепроверить.

Запустите антивирус и вредоносное ПО на вашем ПК

Это само собой разумеется - потому что вы уже должны это делать - но убедитесь, что на вашем компьютере работает достойное антивирусное и антивирусное программное обеспечение. Атаки KRACK могут быть использованы для внедрения вредоносных программ в сайты, которые вы посещаете, и «просто здравый смысл» не защитит вас. Мы рекомендуем использовать Защитник Windows, который встроен в Windows 8 и 10, для вашего антивируса, а также Malwarebytes Anti-Malware для защиты от эксплойтов браузера и других типов атак. Даже если все ваши устройства полностью подключены к KRACK, вы должны использовать эти программы.

Короче говоря, эта уязвимость является серьезной, и единственный способ по-настоящему защитить себя - убедиться, что ваш маршрутизатор и все подключенные к Wi-Fi устройства соответствуют современным требованиям. Но пока мы ждем этих обновлений, базовая безопасность компьютера может иметь большое значение: использовать HTTPS везде, где вы можете, не использовать пароли по умолчанию на ваших устройствах, запускать антивирус и антивирусные программы и обновлять программное обеспечение, как только вы получите это уведомление. Вы не хотите подвергнуться нападению только для того, чтобы понять, что пять минут обновлений могли бы сохранить ваши данные в безопасности.